Смена ИБ-векторов

Каким стал профиль современных киберугроз

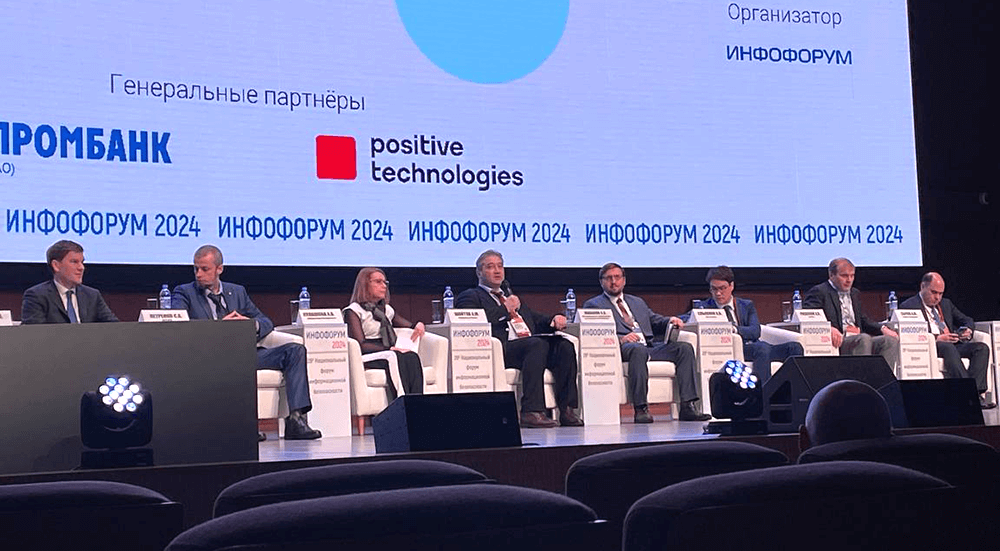

Число инцидентов в информационном пространстве неуклонно растет, мошенники становятся изобретательнее, объединяются в преступные группировки, а также действуют через уязвимости компаний-подрядчиков. Представители регуляторов, органов государственной власти и бизнеса обсудили новые подходы к обеспечению информационной безопасности на «Инфофоруме-2024».

РАЗДЕЛЯЙ И ХАКЕРСТВУЙ

Заместитель директора Национального координационного центра по компьютерным инцидентам (НКЦКИ) Алексей Иванов рассказал на «Инфофоруме-2024» об основных угрозах и тенденциях. По его словам, в 2023 году прекращена деятельность более 38 тыс. вредоносных ресурсов.

К ГОССОПКЕ ПРИСОЕДИНИЛИСЬ ОКОЛО 500 ТЫС. НОВЫХ УЧАСТНИКОВ, ОСУЩЕСТВЛЕНО ОПЕРАТИВНОЕ РЕАГИРОВАНИЕ БОЛЕЕ ЧЕМ НА 700 КОМПЬЮТЕРНЫХ ИНЦИДЕНТОВ

Алексей Иванов, НКЦКИ:

– Основные факторы, определяющие обстановку в российском сегменте интернета, по сравнению с 2022 годом не изменились. Это геополитическая ситуация, активный процесс цифровизации отраслей, а также сохранение зависимости от зарубежных технологий.

Он добавил, что механизмы совместной работы злоумышленников постоянно совершенствуются и наблюдается «разделение труда» в преступных группировках: одни осуществляют поиск уязвимостей, другие планируют первичное проникновение, третьи добывают информацию с периметра, четвертые на основе собранной информации реализовывают атаки на организации. Нередко атаки осуществляются через подрядчиков.

Алексей Иванов, НКЦКИ:

– Вектор проникновения через цепочки поставок подрядчиков, наряду с фишинговыми атаками, входит в лидеры, но является более опасным. Практика показывает, что компании-интеграторы, которые работают с госсектором и имеют доступ к их ИТ-инфраструктуре, включая объекты КИИ, действенных мер защиты в части ИБ не применяют, чем облегчают доступ киберпреступникам. Проблема является системной и несет угрозу безопасности государства, поэтому призываем организации быть более сознательными и выбирать подрядчиков тщательнее.

По данным Positive Technologies, за первые три квартала 2023 года количество киберинцидентов увеличилось на 76% по сравнению с показателями всего 2022 года. При этом профиль атак прошлом году значительно изменился, отметил советник гендиректора Positive Technologies Артем Сычев.

По его словам, атаки стали более целенаправленными,

В 25% СЛУЧАЕВ ЗЛОУМЫШЛЕННИК НАХОДИЛСЯ В КОНТУРЕ КОМПАНИИ СУЩЕСТВЕННОЕ ВРЕМЯ

Артем Сычев, Positive Technologies:

– Социальная инженерия в разных формах является основным инструментом начала атаки, начиная от фишинговых рассылок и заканчивая использованием дипфейков и подделкой аккаунтов в социальных сетях руководителей, чтобы спровоцировать сотрудников на различные действия.

ВОЙТИ В КАТЕГОРИЮ

Однако если основные факторы угроз остались прежними, то их цели претерпели существенные изменения, отметили эксперты. «Мы наблюдаем заметное снижение компьютерных атак, направленных на создание и распространение деструктивных новостей. Сейчас на первое место вышла добыча информации, и зачастую не всегда для монетизации», – рассказал Алексей Иванов. По его словам,

ИНТЕРЕС ХАКЕРОВ ПРОЯВЛЯЕТСЯ К СЛУЖЕБНОЙ ИНФОРМАЦИИ, ПЕРСОНАЛЬНЫМ ДАННЫМ, АРХИТЕКТУРЕ СЕТИ, УЧЕТНЫМ ЗАПИСЯМ И ДАЖЕ ЖУРНАЛУ РЕГИСТРАЦИИ СОБЫТИЙ

Под пристальным вниманием киберпреступников оказались также объекты критической информационной инфраструктуры (КИИ).

Артем Сычев прогнозирует увеличение числа кибератак на объекты КИИ с деструктивными целями в 2024 году: вымогательство и нарушение их деятельности.

Начальник управления ФСТЭК России Елены Торбенко сообщила, что за 2023 год ФСТЭК проверила более 350 значимых объектов на соответствие требованиям информационной защищенности и выявила свыше 800 технических нарушений. По ее словам,

УЯЗВИМОСТИ ВЫСОКОГО И КРИТИЧЕСКОГО УРОВНЯ ВСТРЕЧАЮТСЯ В КАЖДОЙ ВТОРОЙ ИНФОРМАЦИОННОЙ СИСТЕМЕ

При этом число организаций, приступивших к реализации требований действующего законодательства в области ИБ, как и завершивших процесс категорирования, стабильно растет.

Елена Торбенко, ФСТЭК России:

– Однако, как и в прошлом году, мы наблюдаем печальную картину: из перечня значимых и подлежащих защите исключаются системы, обеспечивающие основные процессы на предприятии. Также наблюдаются попытки занижения ущерба от успешной организации компьютерных атак. Это в особенности касается промышленных объектов.

Еще одним негативным фактором она назвала необоснованные попытки предприятий разделить объекты на более мелкие элементы для снижения категории их значимости.

«Изменения, принятые в законодательстве в прошлом году, позволят бороться с этими подходами. Отраслевые регуляторы разрабатывают типовые перечни объектов КИИ, которые будут сформированы по 14 сферам. Большая их часть уже утверждена и опубликована», – заявила Елена Торбенко. Регуляторы также работают над методиками оценки категорий объектов, чтобы сделать процессы более прозрачными, добавила она.

В ФОКУСЕ ДАННЫЕ

Артем Сычев обратил внимание, что уровень зрелости информационных процессов в большинстве российских компаний таков, что их можно считать бесхозными.

Артем Сычев, Positive Technologies:

– По сути, игнорируются самые элементарные меры информационной безопасности, а процедура оценки защищенности таких систем проходит формально. Нередко это связано со слишком сжатыми сроками, когда пентестеры физически не успевают в них уложиться.

Он отметил, что ФСТЭК знает об этой проблеме, и методика проведения пентестов в ближайшее время будет скорректирована и опубликована.

Выходом из этой ситуации может стать

ПРАКТИКА НЕПРЕРЫВНОЙ ОЦЕНКИ ЗАЩИЩЕННОСТИ, КОТОРАЯ ВОШЛА В ТЕКСТ ФЕДЕРАЛЬНОЙ ЦЕЛЕВОЙ ПРОГРАММЫ «НАЦИОНАЛЬНАЯ ЭКОНОМИКА ДАННЫХ»

Эта программа придет на смену нацпроекту «Цифровая экономика» в 2025 году, добавил Артем Сычев.

По словам замглавы Минцифры РФ Александра Шойтова, не менее важной задачей является импортозамещение зарубежных средств защиты информации и включение в отечественные продукты систем искусственного интеллекта (ИИ). «Пока контакт между разработчиками ИИ и теми, кто занимается вопросами доверия и ИБ, недостаточен», – посетовал Александр Шойтов. Он заверил, что регулятор готов стать единой «точкой сбора» для заинтересованных сторон.

По словам замглавы Минцифры,

ЗАКОНОПРОЕКТ ОБ ОБЕЗЛИЧИВАНИИ ПЕРСОНАЛЬНЫХ ДАННЫХ МОЖЕТ БЫТЬ ПРИНЯТ ГОСДУМОЙ УЖЕ В ВЕСЕННЮЮ СЕССИЮ

Это позволит бизнесу и ведомствам обмениваться обезличенными персданными и обучать модели ИИ. Действие законопроекта может быть расширено с персональных данных на новые типы информации – синтетические данные, статистическое зашумление и геотреки.

Директор департамента цифровых технологий ТПП России Владимир Маслов уверен, что постоянное повышение компетенций требуется не только профильным специалистам в области инфобезопасности, но и руководителям компаний, структурных подразделений, а также линейному персоналу, который зачастую и является тем слабым звеном, через которое проникает злоумышленник.

Владимир Маслов, ТТП:

– Мы готовы проводить такое обучение на площадках ТПП в рамках тематических семинаров и вебинаров. Также совместно с Минцифры, ФСТЭК, ФСБ и ведущими экспертами предлагаем подготовить рекомендации для малого и среднего бизнеса по обеспечению защиты данных в компаниях.

Екатерина Лаштун