Киберконь не валялся

Чего ожидать и как подготовиться к росту кибератак на промышленные объекты

Цифровизация все плотнее проникает в инфраструктуру промышленности – если раньше на предприятиях работали наборы выключателей и реле, то теперь применяются сложные распределенные автоматизированные системы управления технологическими процессами (АСУ ТП). При этом уровень киберзащиты российского индустриального сектора крайне низок, уже в следующем году будут отчетливо видны тренды роста атак на предприятия, предупреждают эксперты.

РЕАЛЬНЫЕ ЦЕЛИ

Хакеры в ближайшем будущем все чаще будут атаковать организации из реальных секторов экономики, прогнозируют аналитики Kaspersky ICS CERT. Кроме традиционных ОПК, госучреждений и критической информационной инфраструктуры (КИИ) в круг интересов злоумышленников все чаще будут попадать предприятия:

- энергетики, добычи и обработки полезных ископаемых, цветной и черной металлургии, химической промышленности, судостроения, приборо- и станкостроения;

- логистики и транспорта;

- сельского хозяйства и производства удобрений;

- альтернативной энергетики;

- фармацевтики, производства медоборудования, а также сферы хайтек.

С начала 2022 года доля компьютеров с автоматизированными системами управления (АСУ) в мире, атакованных вредоносным ПО, достигла 39%, констатируют аналитики.

По данным основателя и главы «Лаборатории Касперского» Евгения Касперского,

ежегодно количество атак на отечественный индустриальный сектор, включая критическую инфраструктуру, увеличивается на 50%

К счастью, большинство нападений пока не были успешными, рассказал он на SOC-Форум 2022. Тем не менее угроза реальна – ежедневно в сети «Лаборатории» попадает примерно 400 тыс. различных зловредных программ, подчеркнул Евгений Касперский.

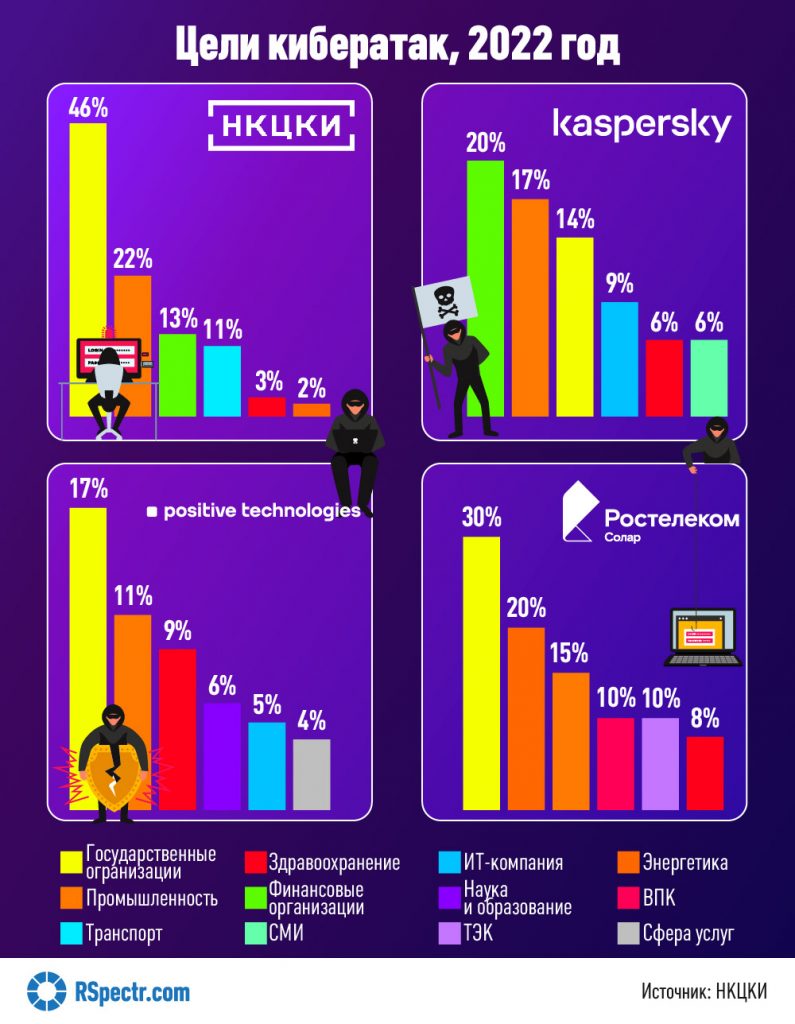

По данным Национального координационного центра по компьютерным инцидентам (НКЦКИ) России, в 2022 году отечественные промышленные предприятия становились жертвами атак в 22% случаев – чаще, чем учреждения финансового сектора (13%).

В современном мире многие страны открыто заявляют о разработке наступательных операций в цифровом пространстве, поэтому объекты КИИ становятся целями кибератак, констатировал в своем выступлении на SOC-Форум 2022 представитель НКЦКИ Сергей Корелов.

При этом, отметил гендиректор Positive Technologies Денис Баранов, злоумышленники настроены на нанесение максимального ущерба.

Денис Баранов, Positive Technologies:

– На этом фоне кибербезопасность в промышленности выглядит гораздо хуже, чем в банковской отрасли. Во многих областях там даже конь не валялся, хотя это и есть целевые системы с точки зрения атакующего.

В российских системах информбезопасности (ИБ) нужно внедрять полную автоматизацию всех процессов, чтобы отрасль кибербезопасности начала работать как системы ПВО, заявил в своем выступлении на SOC-Форум 2022 глава Positive Technologies.

ЧЕМ ОБЯЗАНЫ ВНИМАНИЮ

Подготовка кибератаки требует значительных ресурсов, поэтому внимание хакеров направлено на сектора экономики, где ее проще организовать из-за слабой защиты и большей вероятности получения прибыли, пояснил RSpectr директор по стратегии и развитию технологий Axiom JDK компании «БЕЛЛСОФТ», руководитель комитета по ИБ АРПП «Отечественный софт», советник главы Минцифры по вопросам системного ПО Роман Карпов.

Устойчивый мировой тренд усиления кибернападений на технологический сектор наблюдается уже несколько лет, отметил в беседе с RSpectr руководитель Центра компетенций Crosstech Solutions Group Станислав Фесенко.

По его словам,

кроме политической обстановки, которая повышает актуальность атак с целью саботажа и шпионажа в технологических сетях, появляется все больше схем монетизации вредоносных воздействий

Станислав Фесенко, Crosstech Solutions Group:

– Ранее этим занимались в основном проправительственные кибергруппировки. Сейчас, с развитием партнерских программ-вымогателей, даже взлом с целью получения несанкционированного удаленного доступа и дальнейшей его продажи профильным группировкам становится все более актуальным.

Специалист по информационной безопасности НППКТ Владимир Подгайский допускает, что атаки на информационные системы промышленности хорошо оплачиваются, причем на уровне госструктур недружественных стран или по заказу корпораций.

По словам руководителя центра информационной безопасности RAMAX Group Дмитрия Артеменкова, следует разделять криминальные хакерские группировки, ориентированные на финансовый результат, и политически ориентированных онлайн-активистов, влияние которых будет усиливаться.

Дмитрий Артеменков, RAMAX Group:

– Исторически промышленный сектор с осторожностью вкладывался в системы защиты. Считалось, что это может серьезно влиять на технологические процессы. Как следствие, сейчас хактивисты с меньшими затратами могут нанести серьезный урон IT-инфраструктурам предприятий.

При этом, говорит Станислав Фесенко, российская специфика обеспечения кибербезопасности промышленных систем заключается в принудительном использовании сертифицированных средств защиты информации (СЗИ). С одной стороны, это хорошо, ведь они проверены регулятором и, по идее, не содержат недекларированных возможностей, рассуждает эксперт.

Станислав Фесенко, Crosstech Solutions Group:

– Но нередко вендоры отечественных СЗИ, к сожалению, вместо создания конкурентоспособных продуктов мирового уровня с лучшими технологиями стремятся к закрытию наибольшего перечня требований регуляторов за минимальный ценник, ведь тендер еще нужно выиграть.

В итоге, констатирует он, получается «бумажный кибербез», когда сертифицированное решение лежит на полке для проверок, а для реальности используются более работоспособные технологии, которые не имеют сертификата.

Владимир Подгайский обратил внимание, что

большая часть оборудования промышленных систем устарела настолько сильно, что поддерживать уровень их кибербезопасности на должном уровне сейчас невозможно

Владимир Подгайский, НППКТ:

– Часто для выполнения даже минимальных требований оборудование нужно менять полностью с остановкой и выводом из эксплуатации. Иногда возникает ощущение, что некоторые системы, которым сейчас по 20-30 лет, делались один раз и навсегда, поэтому очень сложно с ними что-то сделать.

Сейчас необходима разработка подходов и методик к обновлению IT-инфраструктуры в отечественной промышленности, полагает он.

РАЗДЕЛЯЙ И ЗАЩИЩАЙ

Чаще всего вредоносное ПО проникает в АСУ из интернета – 21,5% случаев, а также почтовых клиентов (7,6%), съемных носителей (4,5) и сетевых папок (0,7%), подсчитали аналитики Kaspersky ICS CERT.

Идея децифровизации и разделения АСУ ТП и корпоративных сегментов промышленных предприятий действительно может повысить уровень защищенности киберсистем предприятий, но приведет к снижению рентабельности бизнеса из-за падения эффективности работы отдельных технологических установок и всего предприятия, уверен Станислав Фесенко. По его мнению,

нужно руководствоваться уровнем критичности защищаемого актива, использовать риск-ориентированный подход и выбирать сегменты предприятия, где децифровизация и разделение сегментов IT и OT (Operation Technology) целесообразны

По словам Дмитрия Артеменкова, разделение АСУ ТП и корпоративных сегментов – давно обсуждаемый подход, «воздушный зазор» между ними должен обеспечить устойчивость технологических сетей. Однако безопасность предприятия должна быть комплексной и включать не только «воздушный зазор», но и дополнительные СЗИ, не нарушающие производственные процессы, подчеркнул он.

Роман Карпов считает, что

укреплению киберзащиты промышленности РФ должно помочь использование продукции отечественных разработчиков

Роман Карпов, «БЕЛЛСОФТ» (Axiom JDK):

– Реализованный риск информационной безопасности – отказ в обслуживании систем Oracle, IBM, RedHat, SAP – указывает на необходимость перехода на российское ПО как можно скорее. Мы в АРПП «Отечественный софт» подготовили каталог по замещению иностранного ПО, там есть замены очень многим зарубежным решениям.

Он настаивает, что

пора входить в активную фазу перехода на отечественные продукты: тестировать, ставить технические задания на доработку и мигрировать

Ряд отечественных вендоров поддерживает решения, специально адаптированные под технологические сети с промышленными протоколами, обратил внимание ведущий консультант по ИБ-направлению компании «Актив» Александр Моисеев. Даже небольшие коллективы разработчиков создают достаточно уникальные технологии обеспечения безопасности. При этом многие проекты по кибербезопасности активно поддерживаются Российским фондом развития информационных технологий (РФРИТ), отметил он в беседе с RSpectr.

Тимур Халудоров