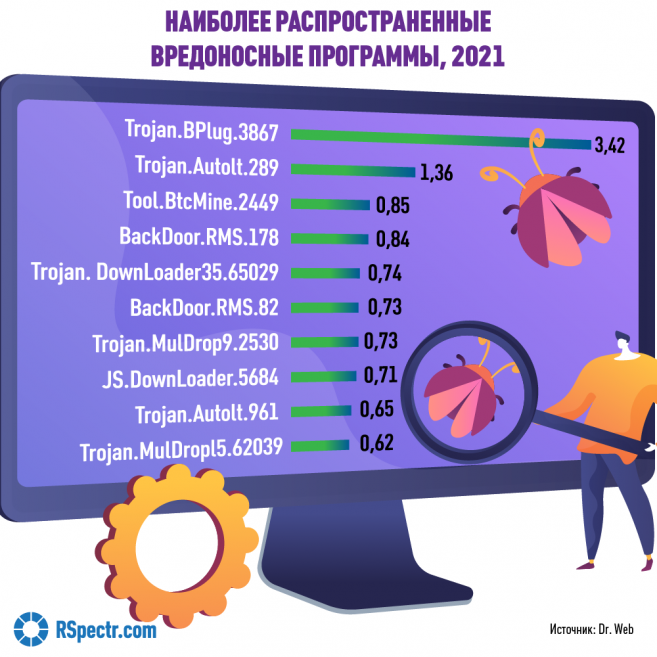

Названы самые распространенные зловреды-2021

В прошедшем году пользователей активнее всего атаковали трояны-дропперы*. Помимо этого, злоумышленники распространяли различные программы-загрузчики, предназначенные для скрытого майнинга.

Как показал анализ статистики «Доктор Веб», в прошлом году в почтовом трафике чаще всего попадались различные бэкдоры, трояны-банкеры** и другие нежелательные приложения, эксплуатирующие уязвимости офисных документов. Кроме того, в фишинговых рассылках были замаскированы фиктивные формы ввода данных и вредоносные PDF-файлы.

Интересно, что в 2021 году в лабораторию «Доктор Веб» поступило на 26,6% меньше запросов на расшифровку файлов от пользователей, пострадавших от шифровальщиков.

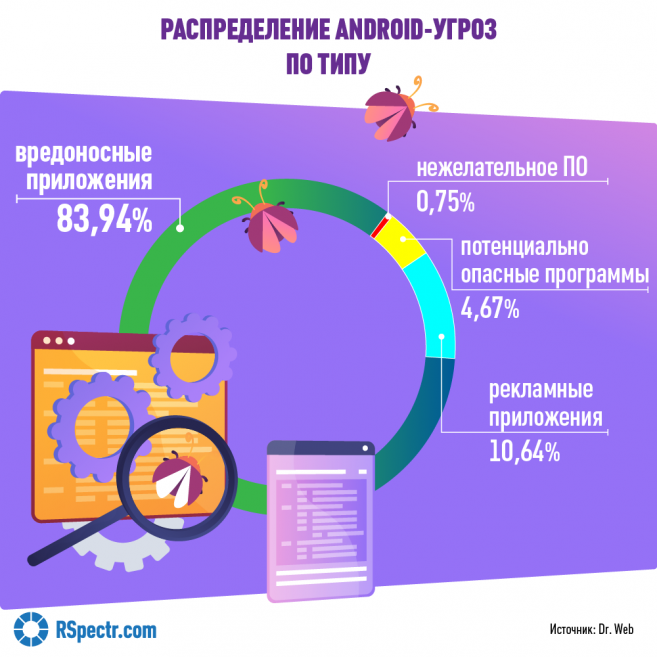

Владельцы гаджетов на ОС Android не остались без внимания кибермошенников. Широкое распространение получили банковские трояны и приложения-подделки, предлагающие потенциальным жертвам оформить платные подписки.

* Trojan dropper — вредоносное программное обеспечение, предназначенное для доставки на компьютер или смартфон жертвы другого вредоносного ПО.

** Trojan-Banker – вредоносное ПО, предназначенное для кражи пользовательской информации, относящейся к банковским системам, системам электронных денег и пластиковых карт.

Изображения: RSpectr, Freepik.com