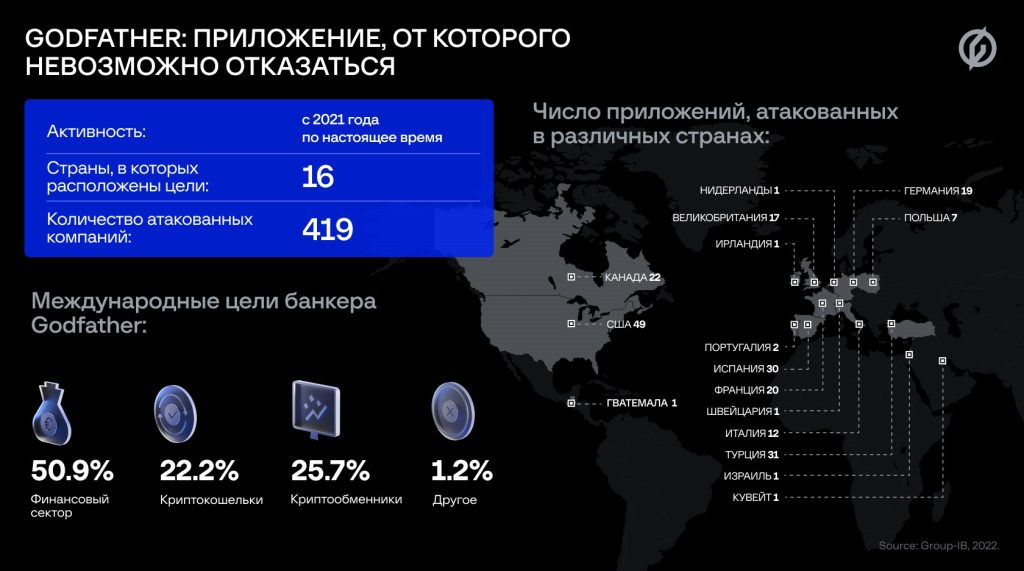

Эксперты обнаружили атаки мобильного трояна на финансовые компании из 16 стран мира

Group-IB зафиксировала активность банковского Android-трояна Godfather, атакующего пользователей популярных финансовых сервисов. География его жертв охватывает 16 стран мира, а список целей насчитывает более 400 различных банков, криптовалютных бирж и электронных кошельков. Эксперты выяснили, что Godfather распространялся через официальный магазин Google Play под видом легальных криптоприложений.

Согласно новому исследованию Group-IB, жертвами трояна стали пользователи 215 международных банков, 94 криптокошельков и 110 криптопроектов. Наибольшая интенсивность атак была зафиксирована в США, Турции, Испании, Канаде, Франции и Великобритании. При этом Godfather обходит стороной пользователей из России и СНГ: если настройки системы содержат один из языков этих стран, троян прекратит свою работу.

Как выяснили аналитики Group-IB Threat Intelligence, в основе Godfather лежит одна из версий банковского трояна Anubis, чей исходный код был слит еще в 2019 году. С выходом новых версий Android многие из возможностей Anubis перестали функционировать, однако его не стали списывать со счетов. Исходный код Anubis был взят за основу разработчиками Godfather, его модернизировали под более новые версии Android, а также усилили механизмы противодействия обнаружению средствами антифрода.

Godfather унаследовал от Anubis и метод распространения. Например, загрузчик Godfather располагался в официальном магазине Google Play под видом криптокалькулятора. После запуска приложение предлагало пользователю проверить безопасность смартфона — якобы запускалось стандартное приложение Google Protect — однако после показа 30 секундной анимации, появлялось сообщение, что никаких вредоносных приложений не найдено.

В это же время Godfather устанавливал себя в автозапуск, скрывал иконку из списка установленных приложений, а самое главное — получал права к AccessibilityService (это одна из функций Android для пользователей, имеющих ограниченные возможности). Благодаря этому Godfather мог вести запись экрана зараженного устройства, запускать «клавиатурный шпион» — keylogger, рассылать SMS-сообщения и выполнять USSD-запросы.

Как только пользователь запускал мобильное или веб-приложение банка, криптобиржи или электронного кошелька, Godfather «подсовывал» ему webfake’и (отображаемые поверх легитимных приложений html-страницы). Все введенные в эти страницы данные, в том числе логины и пароли — отправлялись злоумышленникам. Одна из особенностей Godfather в том, что его командный сервер находится в описании Telegram-канала (техника получения С2 адреса из Telegram-канала ранее использовалась в некоторых версиях Anubis).