Эпидемия вирусных документов

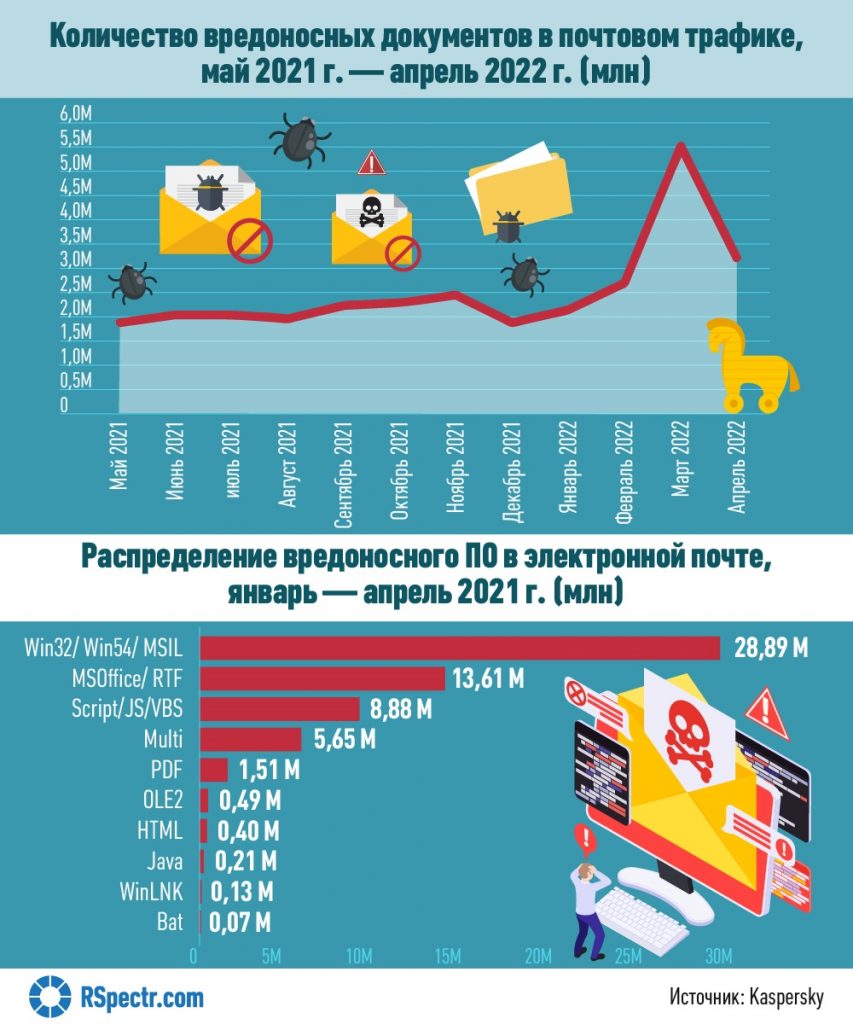

Рассылка вредоносных файлов офисных форматов является одним из наиболее распространенных среди злоумышленников способов заражения в последние годы. Число таких атак продолжает расти.

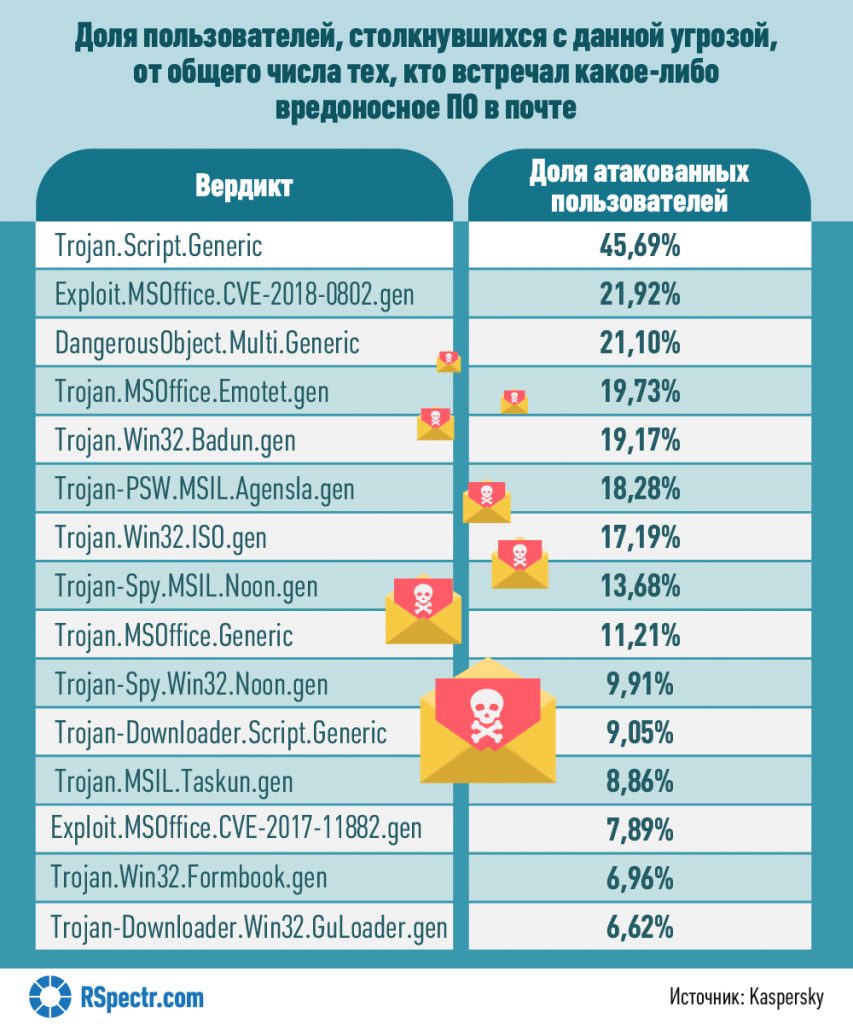

Киберпреступники часто используют почтовые рассылки для распространения вредоносного ПО (ВПО), предупреждают эксперты «Лаборатории Касперского».

Атаки такого типа происходят по всему миру. В марте этого года эксперты выявили рекордное количество ВПО в почтовом трафике пользователей – более 19 млн срабатываний. Как показал анализ, этот пик совпал с увеличением числа вредоносных офисных документов.

Злоумышленники применяют их как в массовых рассылках наудачу, так и в целевых атаках. Эксперты рекомендуют пользователям с подозрением относиться к ссылкам и вложениям в письмах, особенно если они пришли с незнакомого адреса.

Изображения: RSpectr, Adobe Stock, Freepik.com